Садржај

У овом чланку: Избегавање злонамјерног софтвера Избегавајте шпијунирање на жичном приступу

Интернет је дизајниран ради практичности и практичности, а не ради сигурности. Ако сурфате Интернетом на исти начин као што то чини просјечни Интернет корисник, вјероватно је да ће неки злобни људи слиједити ваше навике прегледавања помоћу шпијунског софтвера или скрипти и могу отићи толико далеко да користе камеру с вашег рачунала на свој рачунар. знање. Они који добивају информације ове природе, где год да се налазе у свету, могу знати ко сте, где живите и добити много више личних података о вама. Постоје две главне технике праћења на Интернету.

- Поставите шпијунски софтвер на место на рачунару

- „Слушајте“ све податке које размењујете са удаљеним серверима са било ког места на свету.

фазе

1. метод Избегавајте злонамерни софтвер

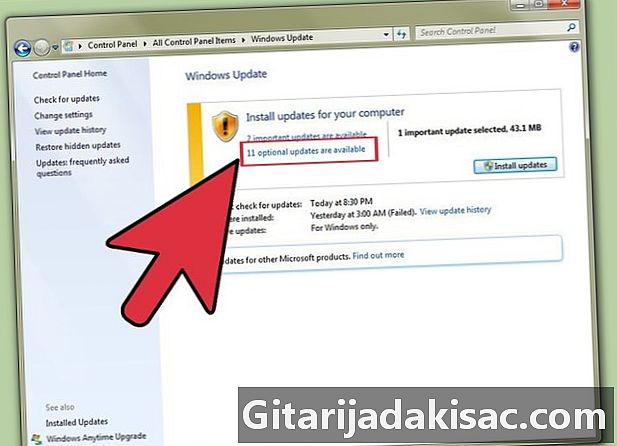

- Ажурирајте свој оперативни систем. Најтрадиционалнија техника која се користи за шпијунирање на Интернету је убризгавање шпијунског софтвера који може отворити „врата за приступ“ жртвином систему без његовог знања. Ажурирањем вашег оперативног система омогућићете његовом издавачу да затамни софтверске поправке софтвера како би заштитио најосјетљивије дијелове вашег ОС-а и направио неправилни софтвер.

-

Ажурирајте своје апликације. Сигурно је да су апликације које користите ажуриране како би побољшале функције, али то је и начин да поправите грешке. Постоје различите врсте грешака: неки ће производити само дискутабилне функције корисника, други ће утицати на неке начине рада вашег програма, али постоји и категорија која омогућава хакерима да аутоматски искористе познате сигурносне рањивости тако Аутоматски преузмите даљинско управљање машином. Подразумијева се да ће се, уколико се такве грешке елиминишу, ови напади престати дешавати. -

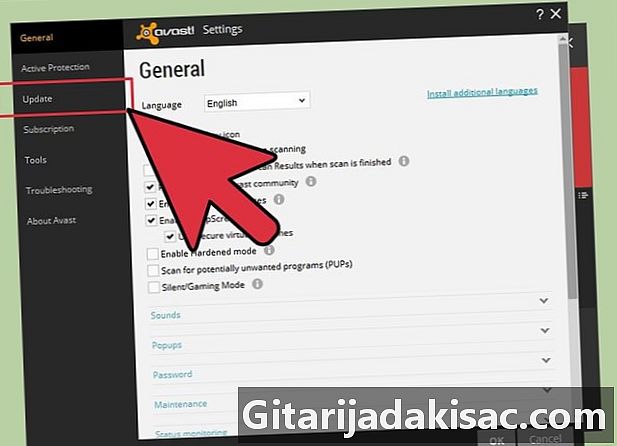

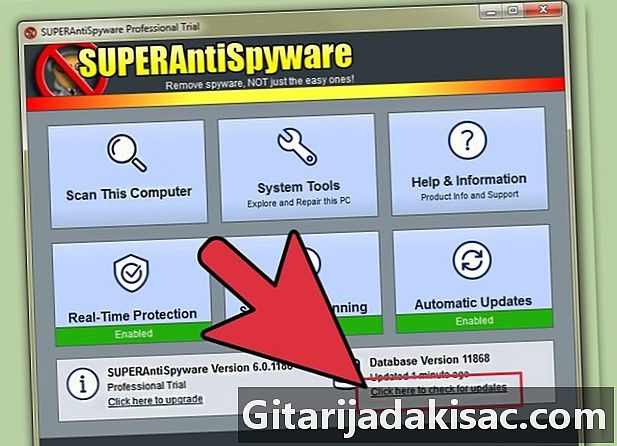

Нека ваш антивирус буде активан и ажуриран. Ово се посебно односи на системе који раде под оперативним системом Виндовс. Ако се база података антивирусних потписа не ажурира у редовним интервалима, неће моћи одмах открити вирусе и злонамерни софтвер. Ако се ваш систем не проверава редовно и ваш антивирус није постављен да се покреће у позадини, то неће бити корисно. Сврха антивирусних програма је скенирање вируса, шпијунског софтвера, црва и рооткита и елиминирање ових претњи. Програм специјализован за откривање шпијунског софтвера неће имати више ефекта него добар антивирус. -

Укључите само један антивирус. Ови програми морају деловати врло сумњиво да би били ефикасни.У најбољем случају добићете "лажну позитиву" коју је открио један или други антивирус, а у најгорем случају радња једног од њих би могла да омета другу. Ако заиста желите да користите више од једног антивирусног софтвера, ажурирајте базе података с потписима, искључите рачунар са интернета, потпуно искључите свој главни антивирус и активирајте други у режиму "скенирања на захтев". Ваш би главни антивирус тада могао бити откривен као "лажни позитиван", али знајући да то неће бити проблем. Сада покрените свој главни антивирус и наставите нормално да користите свој рачунар. Софтвер за малваребитес могао би бити добар додатак вашем првом нивоу заштите од вируса. -

Преузимања вршите само са поузданих веб локација. Не преузимајте ништа што долази са званичних веб локација (за било који оперативни систем) или из поузданих складишта апликација. Ако желите да преузмете ВЛЦ медиа плаиер, преузмите га само из складишта апликација које одговарају вашем оперативном систему или са веб локације издавача. Потражите на Гоогле-у адресу издавача која ће вам дати:ввв.видеолан.орг/влц/. Никада не користите више или мање познате или незваничне странице, чак и ако ваш антивирус не пријављује аларм када то учините. -

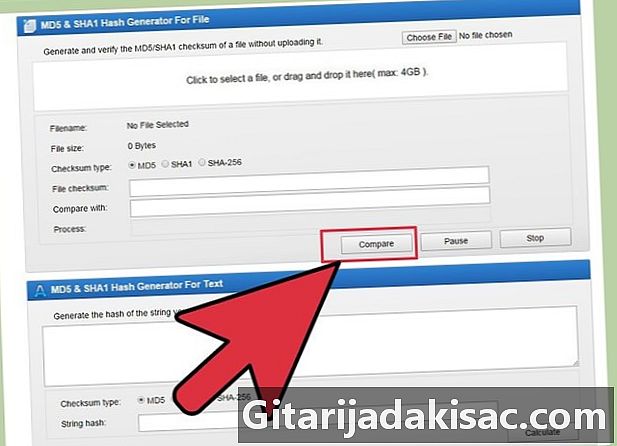

Урадите проверу бинарног потписа. Погледајте упуте дате на овој страници и овај чланак о потписима мд5 и СХА2. Идеја која стоји иза ове методе верификације је креирање потписа из бинарног садржаја датотеке (попут инсталационог програма). Добијени потпис дат је на званичном веб локацији за преузимање или у поузданој бази података. Када преузмете датотеку, можете сами репродуцирати овај потпис програмом намењеним генерисању, а затим упоредити добијени резултат са оним који је дат на веб локацији за преузимање. Ако су упоређени потписи исти, све је у реду, у супротном сте можда преузели фалсификовани или манипулирани програм који може садржавати вирус или је могао доћи до грешке током преноса. У оба случаја морате поново покренути преузимање да бисте га осећали. Овај се поступак примењује аутоматски приликом преузимања Линук или БСД дистрибуција ако користите менаџер пакета, тако да нећете морати бринути о томе. У Виндовс-у ћете морати да извршите ручно ову проверу. -

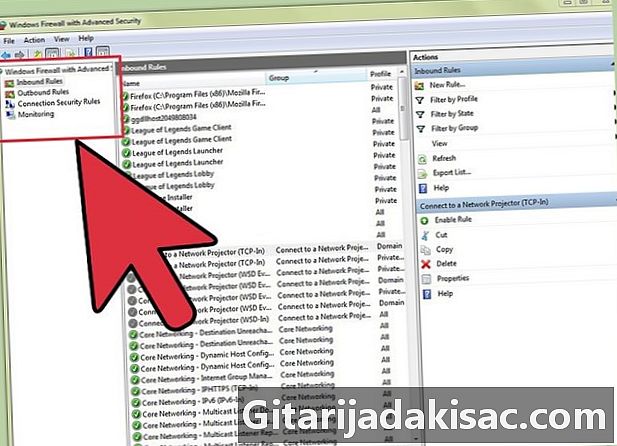

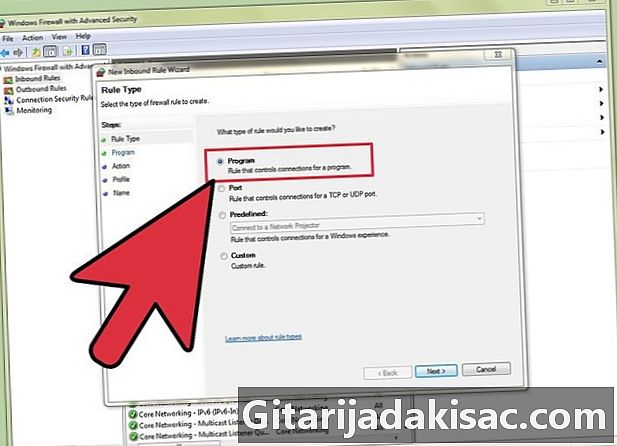

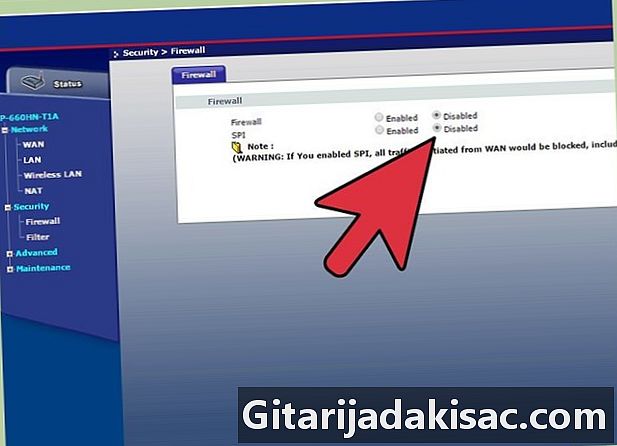

Поставите заштитни зид на своје место. Оне које су интегрисане у Линук дистрибуцију су веома доброг квалитета: то је „нетфилтер“ и „иптабле“ под Линуком или „пф“ под БСД. У Виндовс-у ћете морати потражити исправну. Да бисте разумели шта је заштитни зид, замислите комутатора у великом дворишту маршала, где се налазе возови (слични подацима из мреже), докови (упоредиви са портовима заштитног зида) и шине ( упоредиво са протоцима података). Влак се не може истоварити сам: морат ће користити услугу руковања, сличну демонима (то су програми који се покрећу у позадини и морају пунити одређени порт). Без ове услуге, чак и ако је воз стигао на праву платформу, ништа се не може учинити. Ватрозид није ни зид ни препрека, то је систем излазности, чија је улога да управља протоком података у подешеним портовима како би се омогућио улаз или излаз. Поред тога, немате могућност контроле излазних веза уколико не блокирате или прекинете везу са мрежом, али можете видети шта се дешава. Иако се већина шпијунског софтвера може паметно провући у ваш фиревалл, они не могу сакрити своје активности. Много је лакше открити шпијунски софтвер који емитира податке са порта 993 иако не користите ИМАП апликацију него што га проналазите скривеним у програму Интернет Екплорер слањем података на порт 443, који редовно и легитимно користите. Ако користите стандардни заштитни зид (то је случај за фп и нетфилтер / иптабле), проверите да ли постоје неочекивани одљеви блокирајући све улазе осим дозвољених веза. Не заборавите да допустите све протоке података на повратном (ло) прикључку који је неопходан и сигуран. -

Ако је ватрозид неутралан, користите само за извештавање. Нећете моћи интелигентно блокирати било који ток података са заштитним зидом ове природе, који може филтрирати само пакете. Избегавајте филтрирање приступа засновано на апликацијама које је сложено за имплементацију, застарело и пружа вам осећај „лажне сигурности“. Већина злонамерног софтвера инфилтрира злонамерни код у легитимне апликације које се морају повезати на Интернет (попут Интернет Екплорера) и обично се покрећу у исто време. Када се овај претраживач покуша повезати, фиревалл ће затражити вашу сагласност и ако га дате, шпијунски софтвер ће почети да емитује своје мултиплексиране податке са вашим легитимним подацима на портове 80 и 443. -

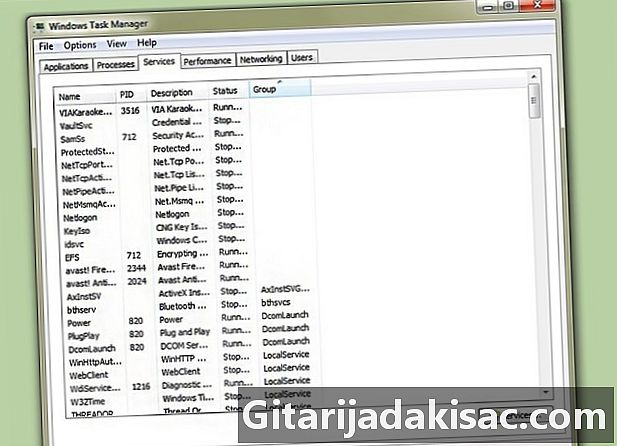

Проверите да ли су услуге (или демони) у функцији. Да се вратим на пример истовара воза који је горе поменут, ако никога није брига за терет, ништа се неће догодити. Не користите сервер, нећете морати да стављате услугу у функцију да бисте слушали шта се дешава напољу. Ипак будите опрезни: већина сервиса који раде под оперативним системом Виндовс, Линук, Мац ОС или БСД су од кључног значаја, али не могу да слушају шта се дешава изван рачунара. Ако можете, онемогућите непотребне услуге или блокирајте саобраћај на одговарајућим портовима вашег заштитног зида. На пример, ако услуга "НетБиос" слуша портове 135 и 138, блокирајте долазни и одлазни саобраћај из њих ако не користите Виндовс Схаре. Имајте на уму да су грешке у услугама обично отворена врата за даљинско управљање рачунаром и ако ватрозид блокира ове услуге, нико неће моћи да уђе у ваш систем. Такође можете покушати помоћу програма за скенирање попут „нмап“ да одредите портове које ћете морати блокирати или услуге које ће требати бити инхибиране (што ће бити исто). -

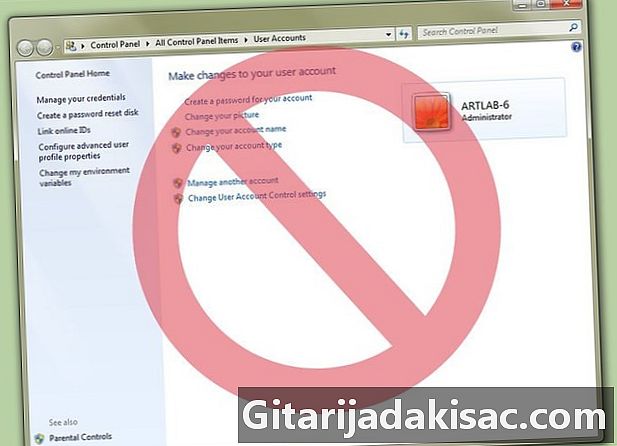

Не користите налог администратора система. Ово је много боље под верзијама Виста и Виндовс 7. Ако користите налог администратора, свака апликација, чак и ако је злонамерна, може од вас тражити да покренете администраторске привилегије. Злонамерни софтвер који нема приступ администраторским привилегијама мораће бити паметан за распоређивање напајања у ваш систем ако сте упознати са радом у "стандардном" режиму. У најбољем случају, информације може да вам шаље само као једног корисника, али ниједном другом кориснику у систему. Не може да троши пуно системских ресурса да би послао своје информације и биће много лакше открити и уклонити из рачунара. -

Размислите о преласку на Линук. Ако не волите рачунарске игре или не користите ретки или специјализовани софтвер, било би боље да пређете на Линук. До данас је заиста познато да је десетак злонамјерних програма који су покушали заразити ове системе и они су брзо неутрализовани сигурносним исправкама које нуде различите дистрибуције. Ажурирања апликација за Линук су верификована, потписана и долазе из аутентификованих спремишта. Иако постоје антивируси за Линук, они нису потребни, имајући у виду начин рада на овом систему. На службеним спремиштима Линук дистрибуција наћи ћете велику количину висококвалитетних, зрелих, бесплатних и бесплатних апликација које удовољавају већини потреба (Либреоффице, Гимп, Инксцапе, Пидгин, Фирефок, Цхроме, Филезилла, Тхундербирд) као и велики број програми за употребу и конверзију мултимедијских датотека. Већина ових бесплатних апликација прво су развијене за Линук и под Линуком, а касније су пренесене у Виндовс.

2. метод: Избегавајте шпијунирање на ожиченом приступу

-

Проверите интегритет своје ожичене мреже. Пазите да мрежни каблови нису угрожени и да на вашим прекидачима и разводним кутијама нема додатних веза. -

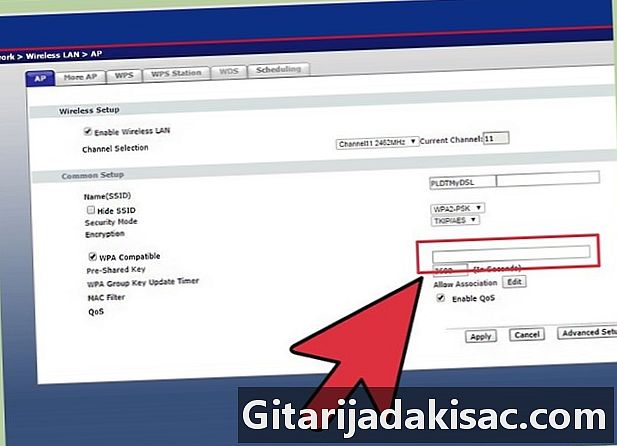

Проверите ефикасност протокола шифровања ваше бежичне мреже. Проток података вашег рутера мора бити шифриран барем према ВПА-ТКИП, ВПА (2) -ЦЦМП или ВПА2-АЕС протоколима, што је посљедњи најефикаснији. Технике шпијунирања се врло брзо развијају, ВЕП протокол је сада постао недоследан и самим тим више не штити вашу поверљивост. -

Не навигација икад путем прокија на Интернету. Имајте на уму да сте у „поверењу“ са оним ко ће овај проки спровести у дело и који вам је савршени странац. Можда није тако смислено како мислите и можда ће моћи да "преслушава" и снима све што пошаљете или примите преко Интернета преко свог прокија. Могуће је декодирати и енкрипцију коју пружају ХТТПС, СМТПС или ИМАП протоколи које користите ако не подузмете мјере предострожности. На тај начин он може добити број ваше кредитне картице или приступни код на ваш банковни рачун ако вршите плаћања путем интернета. Много је боље за вас да директно користите ХТТПС протокол на неком сајту, него да пролазите кроз потпуно непознате посредничке услуге. -

Користите шифровање где је то могуће. То је једини начин да осигурате да нико други осим вас и удаљеног сервера не може схватити шта шаљете и примате. Користите ССЛ / ТЛС када је то могуће, избегавајте ФТП, ХТТП, ПОП, ИМАП и СМТП, и уместо тога користите њихове сигурне верзије, попут СФТП, ФТПС, ХТТПС, ПОПС, ИМАПС и ПОПС. Ако вас прегледач обавести да је сертификат који је издала веб локација лоше, избегавајте га. -

Не користите ниједну ИП услугу маскирања. Ове услуге су заправо проки-и. Сви ваши подаци проћи ће кроз њих и могу се меморисати на тим веб локацијама. Неки од њих су чак и „пхисхинг“ алати, односно могу вам послати лажну страницу веб локације на коју сте повезани из различитих разлога, тражити да их „подсетите“ на неке од ваших личних података под било којом врстом преамбуле и онда ће лажно представљати „добру“ веб локацију, а да ни не схвати да сте своје поверљиве податке сами дали странцима.

- Не уносите поруке е-поште од људи које не познајете.

- Не уврштавајте приложене документе, осим ако не долазе од људи које познајете и ако је њихово присуство изричито наведено у имејлу.

- Интернет "грешке" су добри начини за прављење историје прегледавања без вашег знања. Нећете их моћи неутрализовати помоћу неколико екстензија које предлажу Фирефок и Цхроме.

- Ако сте упознати са употребом мрежних игара за које се захтевају отварање неких портова, генерално их није потребно поново затварати. Имајте на уму да без активног сервиса не постоје претње и када су ваше апликације за игре затворене, више ништа не може да слуша протоке података ваших портова. Као да су затворени.

- Ако користите клијент е-поште, конфигуришите га тако да се поруке е-поште приказују у чистом, а не у ХТМЛ облику. Ако нисте могли прочитати један од примљених порука е-поште, то значи да се састоји од ХТМЛ слике. Можете бити сигурни да се ради о нежељеној пошти или реклами.

- Једна веб локација не може ући у траг вашој ИП адреси на другим веб локацијама.

- Никада не дозволите да рачунар ради без заштитног зида. Само корисници у мрежи на којој сте на мрежи могу приступити сигурносним рањивостима. Ако уклоните заштитни зид, цео Интернет ће постати ваша мрежа и у том случају врло краткотрајан напад више неће бити проблем (највише неколико секунди).

- Никада не користите истовремено више детектора шпијунског софтвера.

- Ваша ИП адреса апсолутно нема користи од хакера.

- Власници веб локација не могу да вас ефикасно прате са вашом ИП адресом. У већини случајева ИП адреса коју вам је доделио ваш Интернет провајдер (ИСП) је „динамична“. У просеку се мења на сваких 48 сати и само ваш провајдер ИСП заиста зна ко сте. Такође је технички немогуће да он евидентира промет свих својих купаца и да их све идентификује.

- Ако су портови заштитног зида отворени, хакери неће бити од користи ако не постоји лоша услуга за њихово слушање.

- ИП адреса је само адреса као и свака друга. Познавање ваше физичке или географске адресе неће олакшати крађу вашег намештаја, а исто важи и за ваше податке са ИП адресом.